Un informe secreto del FBI indica que China dispone de 180.000 ciberespías

Un informe secreto del FBI indica que China ha desarrollado un ejército de 180.000 ciberespías que "representa la mayor amenaza de ciberterrorismo contra Estados Unidos y tiene la posible capacidad de destruir infraestructuras vitales, interrumpir la actividad bancaria y el comercio y poner en peligro delicadas bases de datos del ejército y la defensa". Estos espías están lanzando ya 90.000 ataques al año sólo contra los ordenadores del Ministerio de Defensa estadounidense, según un analista del FBI que conoce el contenido del informe. Al lado de eso, la noticia reciente de que el Gobierno chino puede haber entrado en las cuentas de correo de diversos activistas de derechos humanos -que han hecho que Google piense en retirarse del país- parece un juego de niños.

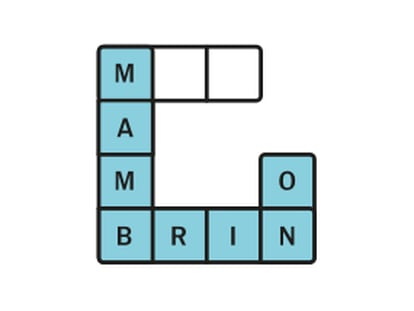

El informe del FBI calcula que el Ejército chino ha desarrollado una red de más de 30.000 ciberespías militares, además de 150.000 expertos informáticos del sector privado, cuya misión es robar secretos militares y tecnológicos estadounidenses.

La guerra cibernética forma parte del arsenal de cualquier país desarrollado en el siglo XXI. Aunque ningún alto cargo estadounidense lo reconozca, el Pentágono, la CIA y la Agencia de Seguridad Nacional llevan a cabo intentos habituales de entrar en las redes informáticas militares e industriales de China para obtener una información que hace años adquirían a través de los James Bond de los servicios de espionaje. Estados Unidos y muchos de sus aliados europeos tratan de encontrar formas de causar el caos en la red informática china en caso de conflicto. La diferencia es que los chinos lo hacen mejor que nadie y llevan la delantera.

El informe del FBI llega a la conclusión de que un ataque informático masivo de los chinos podría "alcanzar la magnitud de un arma de destrucción masiva", dice el analista, que pide el anonimato. Y añade que el ataque haría un daño considerable a la economía, las telecomunicaciones, la red eléctrica y la preparación militar de Estados Unidos. El objetivo de China, según el informe, es disponer de las mejores "fuerzas armadas informatizadas" del mundo de aquí a 2020.

Según la información secreta del FBI, los piratas chinos son expertos en implantar códigos informáticos maliciosos, y en 2009, empresas de sectores como el petróleo y el gas, la banca, la aeronáutica y las telecomunicaciones se encontraron con problemas importantes. Una de las armas más eficaces de China, según el informe, es una continuación de la que los investigadores de seguridad del Pentágono llamaron inicialmente la Lluvia de Titán. Se trata de un programa de escaneo que explora redes informáticas industriales y de defensa nacional miles de veces por minuto en busca de puntos vulnerables. Los piratas militares chinos, dice el analista del FBI, entran sin cometer ningún error de teclado, no dejan huella digital y salen limpiamente por la puerta de atrás en menos de 20 minutos.

Los ataques están proliferando. El informe del FBI muestra los ataques identificables iniciados en China contra ordenadores del Ministerio de Defensa estadounidense; han aumentado de 44.000 en 2007 a 55.000 en 2008. Y 90.000 el año pasado.

"Examinan el terreno, ponen a prueba nuestras respuestas", dice el analista. "Por más prisa que nos demos en hacer cambios y arreglar los puntos vulnerables, ellos van un paso por delante".

Los piratas chinos no andan a la caza de números de tarjetas de crédito ni cuentas bancarias, ni pretenden robar identidades privadas. Lo que buscan es información. Aunque el aluvión de ataques a veces puede parecer aleatorio, el informe del FBI llega a la conclusión de que forma parte de una estrategia para identificar las telecomunicaciones militares estadounidenses y comprender mejor e intentar interceptar las informaciones recogidas por los servicios de espionaje norteamericanos, en especial de la Agencia de Seguridad Nacional.

"La gran ironía de la era de la información es que las mismas tecnologías que nos dan el poder de crear también dan poder a quienes quieren destruir", dijo el presidente Obama en mayo, cuando anunció una nueva oficina de la Casa Blanca dedicada a proteger los sistemas informáticos del país. Poco después, el Pentágono creó un nuevo mando militar para el ciberespacio. En su discurso, Obama dijo que, "en el mundo actual, los actos terroristas pueden venir no sólo de un puñado de extremistas con chalecos suicidas, sino de unas teclas en un ordenador".

El Ministerio de Seguridad Pública de China tiene miles de Unidades de Milicia para la Guerra de la Información que vigilan todo el tráfico nacional de Internet, es decir, a 140 millones de usuarios. Ese programa interno es el que quizá ha afectado a Google. Los problemas del sector privado afectan a la seguridad gubernamental. Hace años, como requisito para operar en China, el Gobierno de aquel país exigió a Microsoft que le proporcionara los códigos fuente del software de Office creado por la compañía. La Comisión de Planificación Estatal china alegó que el sistema operativo Windows era un arma secreta del Gobierno estadounidense y exigió a Microsoft que enseñara a los ingenieros informáticos chinos a introducir sus propios programas en las aplicaciones de Windows. Así, el departamento de guerra cibernética del ejército chino obtuvo lo que los piratas informáticos llaman una "llave esqueleto", que les permite acceso a casi cualquier red de empresas privadas, oficinas militares y oficinas del Gobierno en EE UU.

© RTST inc. Distribuido por The New York Times Syndicate. Traducción de M. L. Rodríguez Tapia.